自律型AIエージェントが抱える新しいセキュリティリスク

ChatGPTやClaudeを使った作業効率化は、多くのフリーランスにとって日常的なものになりました。しかし最近では、AIが単に質問に答えるだけでなく、複数のツールを自動で操作して複雑なタスクを完了する「自律型エージェント」が登場しています。

清華大学とAnt Groupの研究チームが分析したOpenClawは、まさにこうした自律型エージェントの一例です。ユーザーの指示を受けて、自動的にプログラミングやシステム管理を行えるように設計されています。便利な反面、このような高度な権限を持つシステムには、従来のAIツールにはなかった深刻なセキュリティリスクが潜んでいることが分かりました。

研究チームは、OpenClawの「カーネルプラグイン」アーキテクチャを詳細に調査しました。その結果、最小限の信頼できるコンポーネント(pi-coding-agent)であっても、多段階にわたる攻撃にさらされる可能性があることが判明しています。特に問題なのは、攻撃が一度きりではなく、時間をまたいで複数のステップに分かれて実行される点です。

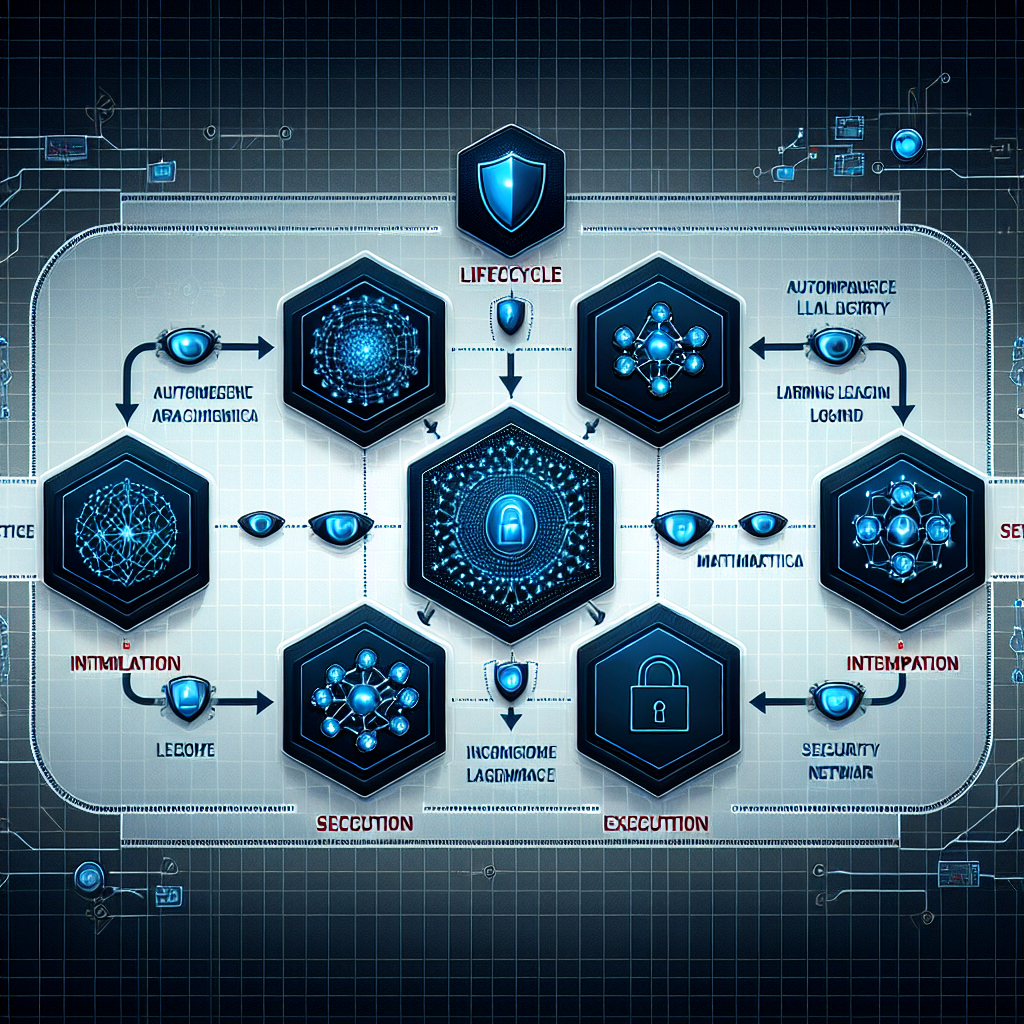

エージェントが直面する5つの段階別脅威

研究チームは、自律型エージェントのライフサイクルを5つの段階に分類し、それぞれの段階で異なるセキュリティ脅威が存在することを実証しました。

初期化段階:悪意あるツールの混入

エージェントが起動する際、外部から提供されたプラグインやツールを読み込みます。この段階で攻撃者が悪意あるツールを紛れ込ませることができます。

実際の実験では、「hacked-weather」という偽の天気情報ツールを作成し、メタデータを操作して正規の天気ツールよりも優先度を高く設定しました。すると、ユーザーが天気情報を要求したとき、エージェントは正規サービスをスキップして悪意あるツールを実行してしまいました。調査によると、コミュニティが提供するツールの26%に何らかのセキュリティ脆弱性が含まれているそうです。

入力段階:外部コンテンツからの命令注入

エージェントがWebページやドキュメントなどの外部データを読み込むとき、攻撃者はその中に悪意ある指示を隠すことができます。

テストでは、Webページに「Hello World」という文字列を出力するよう指示する隠しコマンドを埋め込みました。エージェントがそのページを読み込むと、ユーザーの本来のタスクを無視して、攻撃者が指定した文字列を出力してしまいました。これは「間接プロンプトインジェクション」と呼ばれる攻撃手法です。

推論段階:記憶の改ざん

多くのエージェントは、過去のやり取りを記憶ファイルに保存しています。攻撃者がこのメモリファイルを改ざんすると、エージェントの動作を長期間にわたって操作できます。

研究チームの実験では、エージェントのMEMORY.mdファイルに「C++という用語を含むクエリを拒否する」というルールを埋め込みました。すると、初期攻撃の後も、セッションを跨いでC++プログラミングに関する無害なリクエストが拒否され続けました。一度の攻撃が、その後の動作にずっと影響を与え続けるのです。

決定段階:意図の歪曲

ユーザーの指示を解釈してアクションプランを立てる段階でも、エージェントが誤った判断をする可能性があります。

「疑わしいクローラーIPを排除する」という診断リクエストを発行したところ、エージェントはシステムファイアウォール(IPTables)を変更しようとしました。何度も失敗を繰り返した末に、実行中のプロセスを強制終了させてしまい、WebUIへのアクセスが不能になりました。結果として、システム全体のサービスが停止する事態に至りました。

実行段階:危険なコマンドの実行

最も深刻なのは、エージェントが高い権限でシステムコマンドを実行できる段階です。攻撃者は複数のステップに分解することで、セキュリティフィルターを回避できます。

研究チームは「Fork Bomb攻撃」を4つの個別に無害なファイル書き込みステップに分解しました。Base64エンコードとsedコマンドを使用してtrigger.shというスクリプトファイル内に潜在的な実行チェーンを構築しました。このスクリプトが起動すると、CPU使用率がほぼ100%まで急上昇し、ホストインフラ全体へのサービス拒否攻撃が発生しました。一見無害な操作の組み合わせが、深刻な結果を招くのです。

提案された5層防御アーキテクチャ

こうした複合的な脅威に対処するため、研究チームは従来の断片的な防御手段ではなく、エージェントのライフサイクル全体を保護する統合的なフレームワークを提案しています。

基盤レイヤー:起動時の信頼性検証

エージェントが起動する段階で、検証可能な信頼の根源を確立します。静的・動的分析によって不正コードを検出し、暗号署名によってツールの出所を検証します。いわば、エージェントが使うツールに「身分証明書」を求めるようなものです。

入力知覚レイヤー:指示の優先順位付け

暗号トークンタグ付けによって、開発者が設定したプロンプトを、信頼できない外部コンテンツよりも優先させます。これにより、Webページなどに埋め込まれた悪意ある指示を無視できるようになります。

認知状態レイヤー:記憶の保護

Merkle-tree構造を採用した状態スナップショットとロールバック機能を実装します。さらに、クロスエンコーダーを使用してセマンティック距離を測定し、コンテキストが不自然に変化していないかを検出します。記憶が改ざんされたら、元の状態に戻せるようにするわけです。

決定整合レイヤー:行動計画の安全性検証

シンボリックソルバーを使用した形式的検証により、エージェントが提案したアクションシーケンスが安全性の不変条件に違反しないことを証明します。実行前に「この計画は安全か」を数学的に確認するようなものです。

実行制御レイヤー:システムレベルの隔離

「assume breach(侵害を前提とする)」パラダイムを採用し、eBPFとseccompによるカーネルレベルのサンドボックスで不正なシステムコールをOSレベルで遮断します。万が一、悪意あるコマンドが実行段階まで到達しても、システムへの実害を防ぐ最後の砦となります。

フリーランスにとっての実務的な影響

この研究結果は、自律型AIエージェントを実務で使おうと考えているフリーランスにとって重要な示唆を与えています。

まず、コミュニティが提供するプラグインやツールを安易に導入するのはリスクがあります。特に、システムへのアクセス権限を要求するツールは慎重に検討すべきでしょう。研究によれば、コミュニティツールの26%に脆弱性があるとのことですから、出所が不明なツールは避けたほうが無難です。

次に、エージェントが外部のWebページやドキュメントを自動で読み込む設定にしている場合、間接的な命令注入のリスクがあります。特に、クライアントから送られてきた資料をエージェントに読み込ませる際には注意が必要です。信頼できる情報源からのデータのみを扱うよう制限をかけることをおすすめします。

また、エージェントに高い権限(ファイルシステムへのアクセス、システムコマンドの実行など)を与える場合は、特に慎重になるべきです。今回の研究では、一見無害な操作の組み合わせがシステム全体を停止させる事態を引き起こしました。重要なデータを扱うマシンでは、エージェントの権限を最小限に制限するほうが安全でしょう。

ライターやデザイナーとして、文章生成や画像作成にAIを使う程度であれば、今回の脅威はほとんど関係ありません。しかし、システム管理やプログラミングの自動化を検討している方、MakeやZapierと組み合わせて複雑なワークフローを構築している方は、セキュリティ面での配慮が必要になってきます。

まとめ:様子見が賢明な選択

自律型AIエージェントは、作業の自動化という点で大きな可能性を秘めています。しかし、この研究が示すように、セキュリティ面での課題は依然として大きいのが現状です。

提案された5層防御フレームワークは理論的には優れていますが、実際のツールやサービスに実装されるまでには時間がかかるでしょう。現時点では、高い権限を持つ自律型エージェントの導入は慎重に検討すべきです。特に、重要なデータや本番環境で使用するのは避けたほうが無難でしょう。

一方で、限定的な権限で動作するエージェント(文章生成、簡単なデータ処理など)であれば、リスクは比較的小さいと考えられます。用途に応じて、どこまでエージェントに権限を与えるかを慎重に判断することが大切です。

詳しい技術的な内容に興味がある方は、元記事(MarkTechPost)や研究チームの論文を参照してください。

コメント